更新

就在今天上午,苹果发布了10.9.2版本更新,大小859.7M,如果你的AppStore没有刷出更新,不要着急,去官网下载吧!

前言

就在两天前,苹果推送了最新的iOS7.0.6版本,好消息是越狱漏洞并没有被堵上。当然,这次更新别的变化没有,就是修复了一个漏洞。究竟是什么漏洞能让平时一直淡定如斯的苹果如此大动干戈呢?那就是SSL连接建立bug,这个bug导致SSL在验证的时候直接绕过了验证步骤,简单来说,就是,,,呃,,,无论如何都能验证成功。容易引起第三方攻击。SSL在网络中大范围使用,所以这个安全等级不是一般的高。官方网页在这里http://support.apple.com/kb/HT6147

影响

这个漏洞不仅仅是影响到了苹果的手机和平板电脑的iOS系统,还有你的电脑!如果你使用的是Mac等使用最新OS X10.9操作系统,那么,你一样暴露在这个漏洞面前,不过电脑和笔记本电脑用户就没有那么幸运了,嗯,用官方的说法就是“尽快”给出补丁……所以,如果你使用的是OS X 10.9,最新的操作系统,你习惯使用Safari浏览器,最好还是关心一下关于这个漏洞的补丁进展~

事实上,这个漏洞的影响远不仅Safari那么简单,详情可访问开源中国社区的这篇文章:《SSL/TLS 连接验证问题严重影响 OS X》

验证

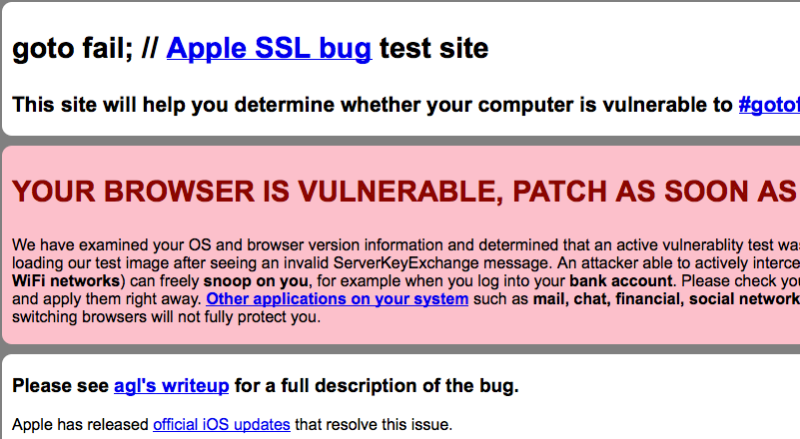

访问这个页面可以验证你的浏览器是否暴露在这个漏洞之下,如果出现本文图中的页面样子,那恭喜你中奖了。

另外,你也可以尝试访问这个页面,如果看到了文字,那同样说明你暴露在了漏洞之下,修补漏洞之后,你应该是打不开这个页面的,而且,会提示你SSL验证失败。

补丁

直到现在,OS X的官方补丁依旧没有消息,所以有大神自己写了一个临时补丁放到了网上,相信不少童鞋是知道这个补丁的,只是不知道如何使用罢了,这里路由写一下这个补丁的使用方法。

适用范围

[warning]

- 这个临时的第三方补丁只适用于10.9的64位软件,32位的无效;

- 这个补丁是临时的实验性补丁,就像越狱一样,后果自负;

如果你并不是经常暴露在公共WiFi环境里,一般只在家里使用电脑(你所处的局域网是安全的)那这个补丁打了估计也没什么用(它只对公共的WiFi环境生效)。- 事实上,这个漏洞影响深远,至于这个补丁,路由是推荐大家打上的,详见《SSL/TLS 连接验证问题严重影响 OS X》

[/warning]

步骤

下载补丁文件

[Downlink href=”http://download.suhosin.org/APPLE_SSL_SECURITY_FRAMEWORK_QUICK_AND_DIRTY_64BIT_FIX.bspatch”]i0n1c’s bspatch file[/Downlink]

依次使用如下命令来应用补丁

|

1 2 3 4 5 6 |

cd /System/Library/Frameworks/Security.framework/Versions/A sudo cp Security Security_bkup //备份原文件 sudo bspatch Security_bkup Security //在这句后边加个空格, //然后把下载的补丁文件拖进来再回车 |

然后重启一下你的电脑,再访问前边的两个验证网站试试看~

应当已经完成了。

本文由 落格博客 原创撰写:落格博客 » 赶快手动给你的OS X打上SSL漏洞补丁

转载请保留出处和原文链接:https://www.logcg.com/archives/477.html